Аналитика пиратов XXI века

Приглашаю вас окунуться в увлекательную историю про пиратов XXI века, главным героем которой стал я и моя профессиональная деятельность. В этом материале я постараюсь раскрыть свой литературный талант во всей красе и поведать вам историю, которая, конечно же, не претендует на сценарий к голливудскому фильму, но вполне годится как кейс по веб-аналитике, демонстрирующий практические возможности отслеживания и мышление человека этой профессии. Небольшой рассказ с оттенком детектива. Приятного чтения!

Предисловие

Ни для кого не секрет, что моя деятельность (ведение блога, создание курсов и онлайн-продуктов, видеоконтента, публикация книг и электронных руководств) в сообществе интернет-маркетологов воспринимается не только в положительном свете, но и вызывает негативную реакцию. Почему? Это сложный вопрос. Думаю, это связано с тем, что я занимаюсь любимым делом на протяжении долгого периода времени, постоянно совершенствуюсь и каждый день становлюсь лучшей версией себя. Мне не нужно находить в себе силы подниматься с кровати и заниматься творчеством, искать мотивацию, чтобы что-то сделать, с кем-то соревноваться, спорить и кому-то что-то доказывать. Другим же, напротив, нужны вызовы, борьба, внешний враг и источник энергии. Учитывая наше небольшое интернет-сообщество аналитиков и маркетологов, а также популярность моего блога и ограниченное количество ресурсов по темам веб-аналитики и интернет-рекламы в РУ-сегменте, может создаваться впечатление, что я везде. Яков здесь, osipenkov.ru там. Постоянно что-то пишет, где-то что-то выкладывает, продает ответы к экзаменам, делает свои онлайн-курсы... Надоел уже.

Я никогда не коллекционировал "байки" и всевозможные истории про себя, хотя некоторые мои слушатели и подписчики рассказывали о том, что в определенных кругах моя деятельность вызывает насмешки, потому что то, о чем я пишу в блоге - это лишь переводы статей с зарубежных сайтов, а также хорошо проработанная документация Яндекса и Google с большим количеством скриншотов. Я бы с этим поспорил, но не буду, поскольку речь в этом кейсе будет совершенно о другом.

Но про одну из самых забавных и запоминающихся баек я, пожалуй, напишу. Это фотография основателя компании Urchin Software Corporation Бретта Кросби (Brett Crosby) с моей печатной книгой Google Analytics 2019, которую он сделал по моей просьбе после того, как получил DHL-посылку из Москвы в своем офисе в Сан-Диего (CA 92109). А кто-то в свое время распустил слух, что я просто хорошо поработал в фотошопе 😉

Примечание: Google купил Urchin Software Corporation в апреле 2005 года и переименовал в Google Analytics.

Но вернемся к негативной реакции. Разумеется, как человек, деятельность которого направлена во внешний мир, я отслеживаю все упоминания о себе и стараюсь работать над своим имиджем и репутацией. В свое время я создал отдельную страницу с отзывами, на которой публикую не только положительные мнения, но и отрицательные. За 6 лет моей активной, профессиональной деятельности в интернет-маркетинге в открытых источниках я встретил только 1 негативный отзыв о себе - статью на VC. Это был очень хороший опыт, который помог мне понять две простых истины:

- тобой всегда будет кто-то недоволен, что бы ты не делал. И чем больше у тебя аудитория, тем больше будет недовольных. Даже если ты Джеки Чан 😉

- чтобы больше никогда не переживать о негативе и плохих отзывах, лучше в самом начале карьеры один раз упасть на самое дно. И тогда все дальнейшие падения будут не такими болезненными. Это и произошло в апреле 2020 года. Поэтому сейчас, будучи в какой-то степени закаленным, я воспринимаю все истории на свой счет с долей иронии и где-то даже философски.

Другой критерий, по которому можно оценивать деятельность человека - это процентное соотношение людей, кто поддерживает тебя и кому она приносит пользу, от тех, кто готов при любом раскладе найти в тебе изъяны, ошибки и зацепиться даже "за цвет глаз". А поскольку я периодически провожу такие опросы, то вижу, что сообщество интернет-маркетологов поддерживает то, что я делаю. И даже пираты со складчины! О них и пойдет речь далее.

Складчина

Уверен, что многие из вас знают о существовании так называемых "складчин", где можно приобрести цифровой товар и инфопродукты (онлайн-курсы, книги) посредством внесения небольшой суммы денег для совместного пользования. С такими платформами Роскомнадзор на территории Российской Федерации старается бороться. И надо признаться, делает это довольно неплохо. Даже лучше, чем в других странах. Но запрет на доступ к таким ресурсам можно обойти.

И вот на этих самых складчинах мои онлайн-продукты пользуются особой популярностью! Стоит только почитать отзывы! Раньше я старался с этим бороться, а потом понял, что это мой дополнительный источник привлечения клиентов. И обернул такое распространение себе во благо. Потому что те, кто покупает инфопродукты данным способом, отдают за него небольшие деньги, и поэтому ценность этих знаний для человека очень маленькая. А раз этого нет, как и мотивации изучать новое, то, в 90% случаев, после покупки человек так и не приступает к изучению материала. А если даже и приступит, то либо сделает это очень поверхностно (быстро посмотрит, кусками, не углубляясь в детали), либо постарается выполнять все строго по рекомендациям, но будет получать абсолютно другой результат. Потому что интернет-маркетинг и веб-аналитика - это не про "успешный успех", не про советы, которые сможет повторить любой или информацию, которую можно понять буквально.

Здесь нужна обратная связь от преподавателя и индивидуальная работа с каждым слушателем. Я бы сравнил аналитику с программированием (разработкой). В комнате может находиться 10 человек и слушать одного преподавателя, который будет пошагово показывать то, что им нужно сделать. И когда каждый выполнит свою часть работы, то может оказаться, что в этой комнате все 10 человек получили разные результаты, хотя выполняли все в точности, как рассказывал преподаватель. И это хорошо, когда есть какой-то результат. Но, как правило, у людей, которые покупают курсы на складчинах, никакого результата нет, кроме как познакомиться с самим спикером, с его манерой подачи материала, работой с аудиторией, качеством уроков и их длительностью.

Именно поэтому я не переживаю за то, что мои курсы и электронные руководства сливают на таких платформах. Во-первых, потому, что я прекрасно понимаю, что люди, которые занимаются распространением чужих трудов, всегда находятся на несколько ступеней ниже в развитии и в той сфере, которой я занимаюсь. А во-вторых, те, кто покупают такие складчины, с бОльшей долей вероятности не смогут получить такой же результат, какой бы им хотелось получить самостоятельно или какой получают слушатели, приобретающие обучение официально. И поэтому они часто обращаются ко мне напрямую, так как им нравится мой подход, глубина знаний, и они понимают, что только я смогу им помочь. Не онлайн-курсом, а той же консультацией. Таким образом, я получаю очень хорошую рекламу своих онлайн-продуктов, а на мой доход это влияет не сильно.

Так что же произошло? В середине сентября 2022 года мы с моим другом Владимиром Зениным презентовали новую книгу о ETL-процессах, работе с данными API Яндекс.Директа, с облачными решениями Google BigQuery и ClickHouse и инструментами визуализации данных - Looker Studio (Google Data Studio) и Yandex DataLens. Изначально планировалось выпустить электронное руководство. Но поскольку API и интерфейсы различных рекламных и аналитических инструментов обновляются очень часто, то было принято решение создать онлайн-документацию, в которую можно быстро вносить изменения. Мы также понимали, что если выпускать электронное руководство самостоятельно, то уже на следующий день оно будет слито в сеть. Поэтому решили усложнить пиратам процесс копирования информации.

Но на складчине в тот же день появилась информация именно о книге, которая так и осталась висеть даже после выхода этого материала:

Раздача на складчине

Примечание: все складчины, которые появляются на различных ресурсах, я отслеживаю (нахожу самостоятельно или ссылки присылают мои слушатели), а во многих из них я сам принимаю участие, покупая свой же материал сам у себя.

Конечно же, я записался в список участников раздачи, и стал ждать. Обычно те, кто создает складчину, не являются прямыми покупателями. Они лишь информаторы, распространяют анонсы новых продуктов. А покупают складчину и раздают ее пользователям совершенно другие люди, имена которых на сайте скрыты. Более того, я могу всем создателям цифровых товаров дать совет на будущее - если вы думаете, что пират (=распространитель) появляется не сразу, то разочарую вас - покупка инфопродукта таким человеком происходит в самые первые дни старта продаж. То есть если вы ведете прямые трансляции и у вас живой поток, то в 80% случаев тот, кто будет сливать ваш авторский продукт, уже среди слушателей. Поэтому таких людей очень сложно отследить - они меняют ники, создают фейковые почты, оплачивают продукт с банковской карты другого человека, "вписываются" в раздачу в самом начале, когда стоимость продукта минимальна (или со скидкой). Они могут быть даже очень активны и казаться порядочными - общаться в закрытом чате, помогать другим слушателям проходить обучение, сами задавать вопросы, показывая свою заинтересованность, и т.д. и т.п. Наша онлайн-документация вышла в свет в конце ноября, анонс состоялся в середине сентября, а пират приобрел доступ в первых числах ноября.

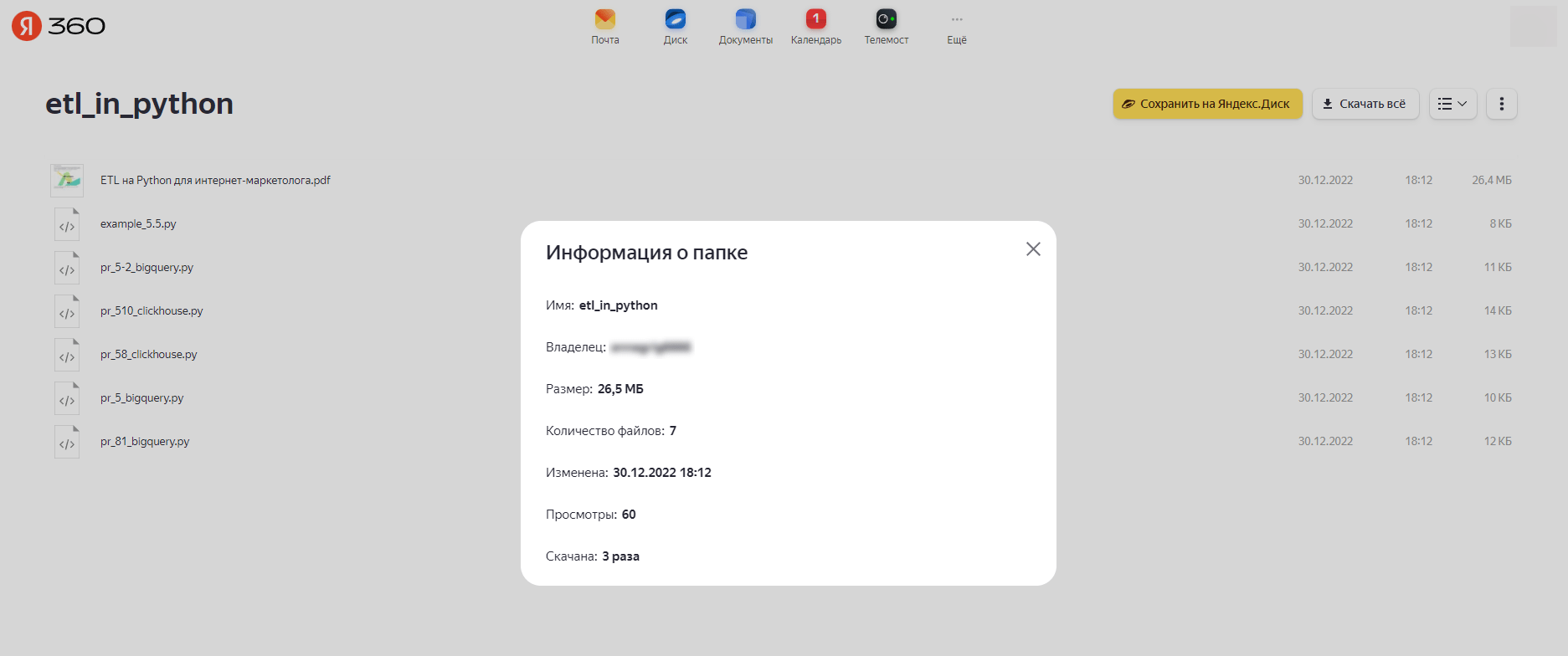

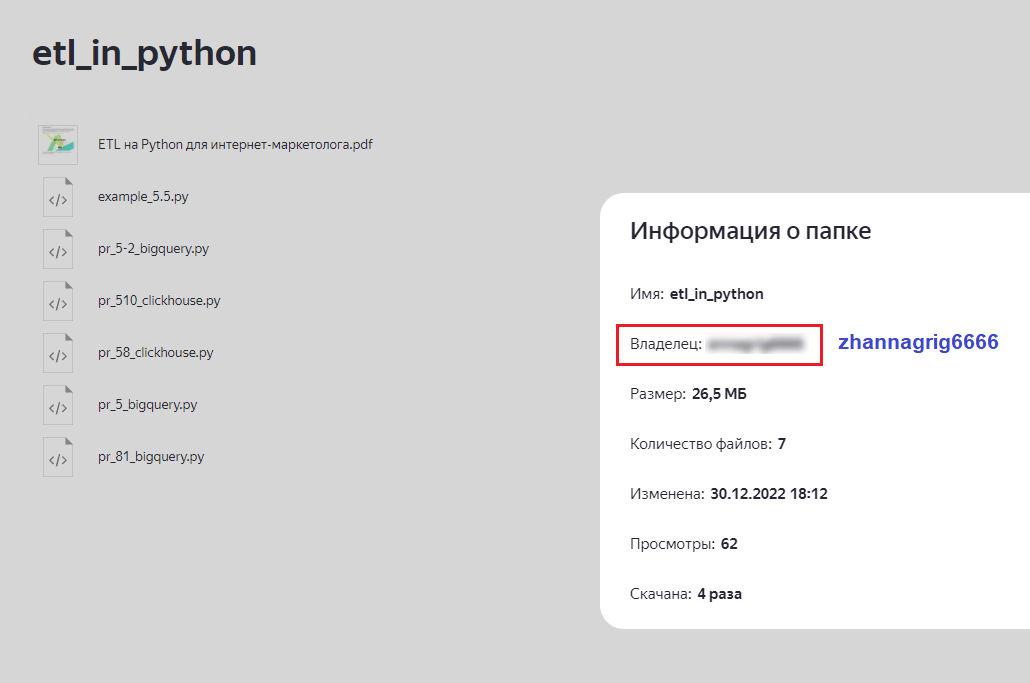

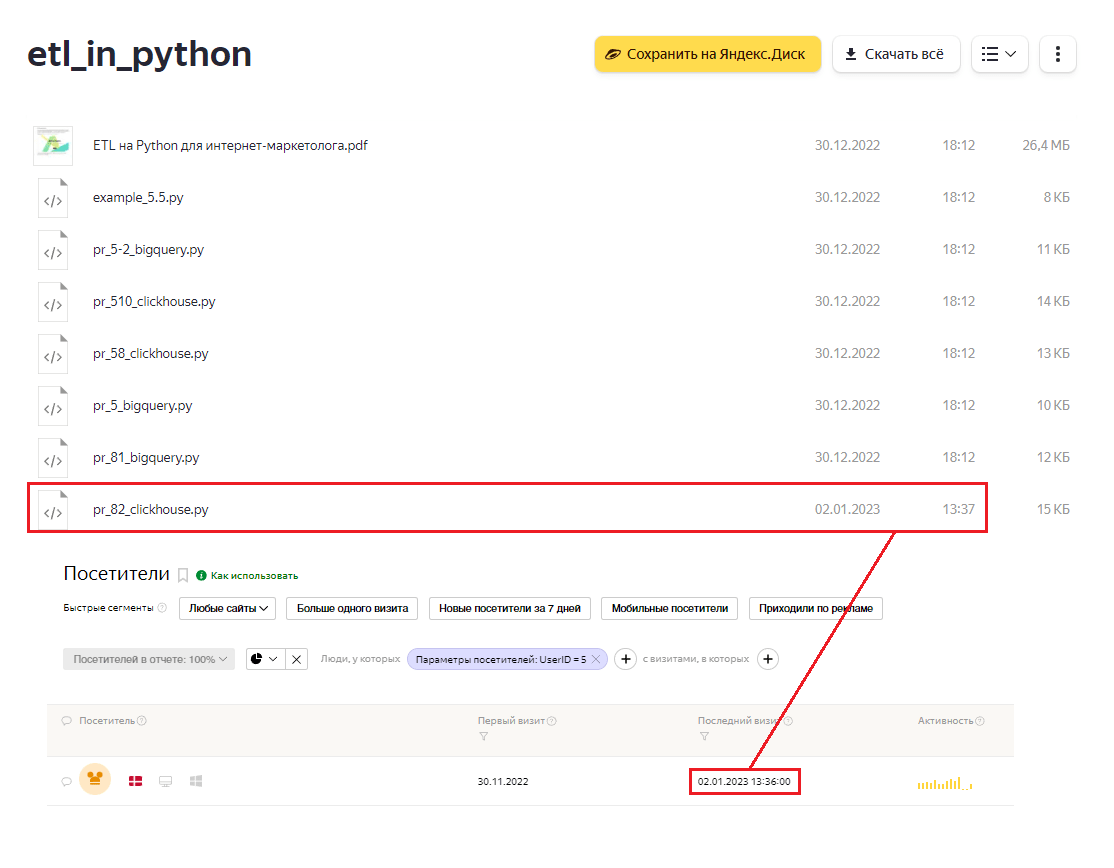

Как итог - пират скачал все материалы нашей онлайн-документации и 30 декабря в 18:12 выложил их на Яндекс.Диск:

Но мы с Владимиром не расстраиваемся, а наоборот, воодушевлены и благодарны пирату за распространение и новый информационный шум, потому что:

- наша онлайн-документация - это программирование на Python для интернет-маркетологов, а не программистов. Разработчикам она будет не интересна, поскольку программа узкоспециализированная, а маркетологам не доступна для усвоения и повторения по шагам без сторонней помощи. Даже с техподдержкой и совместными усилиями (коллективным разумом) не всегда получается найти решение. Чего уж говорить о тех людях, кто будет скачивать PDF файл без какого-либо контекста и понимания специфики работы, и не иметь возможность задать нам вопрос;

- наша онлайн-документация постоянно обновляется; пирату нужно будет ежедневно заходить и обновлять свою раздачу, так как через неделю-месяц она будет становиться не актуальной. Не завидуем ему;

- распространив один раз нашу онлайн-документацию, она будет копироваться на другие ресурсы (складчины), и иметь всегда старую версию, которая к тому времени будет не актуальной.

К тому же, данное событие привело к публикации этого расследования.

Расследование

Пришло время перейти к самой интересной части нашего кейса - поиску пирата. Для этого будем использовать свои навыки работы с аналитическими инструментами, наблюдательность, умение обращать внимание на мелочи и делать выводы. Все в лучших традициях персонажа Артура Конан Дойла.

Как же найти того, кто слил онлайн-документацию? Когда мы приняли решение создать отдельный сайт с приватными доступом, то сразу продумали план отслеживания действий наших пользователей:

- установили счетчики аналитики - Яндекс.Метрику, Universal Analytics и Google Analytics 4;

- настроили User ID - уникальный идентификатор пользователя, который определяется системой и самим сайтом. Каждому пользователю внутри онлайн-документации назначается свой собственный ID, с помощью которого можно отличить одного человека от другого, даже при заходе с разных устройств;

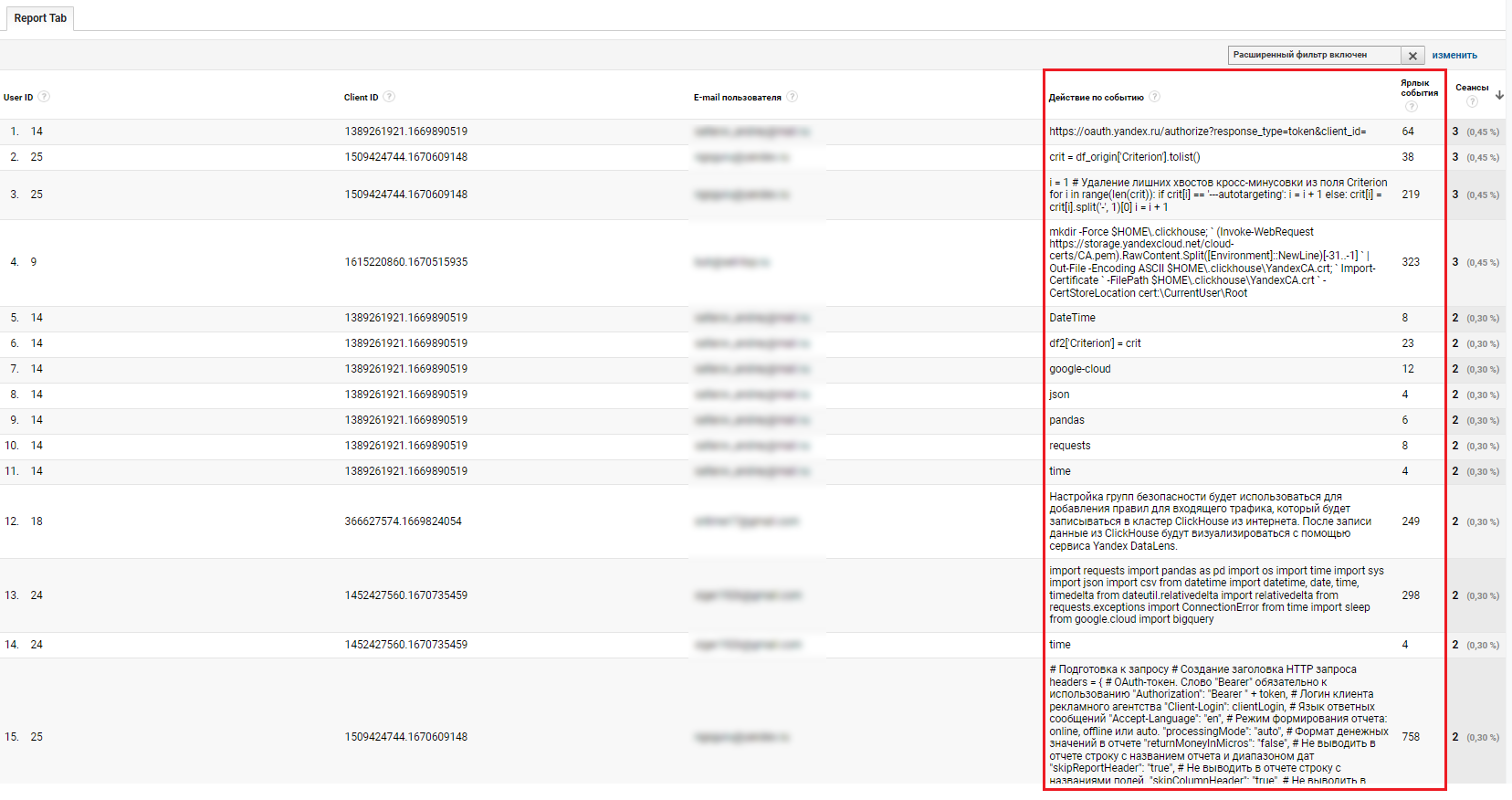

- настроили отслеживание браузерных событий копирования текста, поскольку такой цифровой товар невозможно отследить иными способами. О том, как это сделать для Universal Analytics, читайте здесь, для Google Analytics 4 - здесь;

- создали новые параметры отслеживания - Client ID, User ID и E-mail пользователя;

- настроили динамическую подмену контента (далее расскажу об этом подробнее).

В результате, в специальном отчете Google Analytics 3 мы смогли вывести тот набор параметров и показателей, который позволил бы нам:

- А. увидеть тех, кто в принципе работает с документаций;

- Б. выявить тех, кто копирует не только код программы, но и весь текст - заголовки, изображения, фрагменты скриптов;

Именно триггер на копирование всего текста руководства и послужил для нас первым звоночком. Если человек копирует только код программы - это одна работа с документацией, если он копирует абсолютно все, что есть, то эта уже другая форма взаимодействия. Зачем копировать все, если у пользователя всегда есть доступ к документации под личным логином и паролем? Возможно, ему так удобнее - не заходить на сайт, а использовать офлайн-источник, собственный файл на компьютере. Если исключительно в личных целях, то это хорошо. Но, как оказалось, пират решил помочь нуждающимся...

После приобретения онлайн-документации каждому пользователю на нашем сайте был предоставлен доступ с логином и паролем. А само приглашение отправлялось на электронную почту, указанную в заказе. Таким образом, благодаря простой цепочке логических рассуждений я пришел к выводу, что нашу онлайн-документацию слил человек, знающий девушку на фотографии по имени Жанна (имя изменено с целью сохранения конфиденциальности), или она сама, или ее молодой человек/друг/знакомый по имени Генрих Рогачев (имя изменено с целью сохранения конфиденциальности):

Согласно федеральному закону от 27 июля 2006 года 152-ФЗ «О персональных данных» я целенаправленно скрываю все имена, фамилии и личные данные человека. Но поскольку фотография взята из открытого источника, я могу использовать ее в своей публикации.

Как мы с Владимиром Зениным пришли к такому выводу? Все очень просто - настроенные отслеживания событий копирования текста и функция User ID с привязкой к электронной почте пользователя позволили сузить круг пользователей, кто мог быть причастен к сливу данных. Разумеется, просто копирование текста с сайта к себе в файл не дает нам права подозревать именно этого человека в создании складчины. Нужны конкретные факты и доказательства. Пожалуйста.

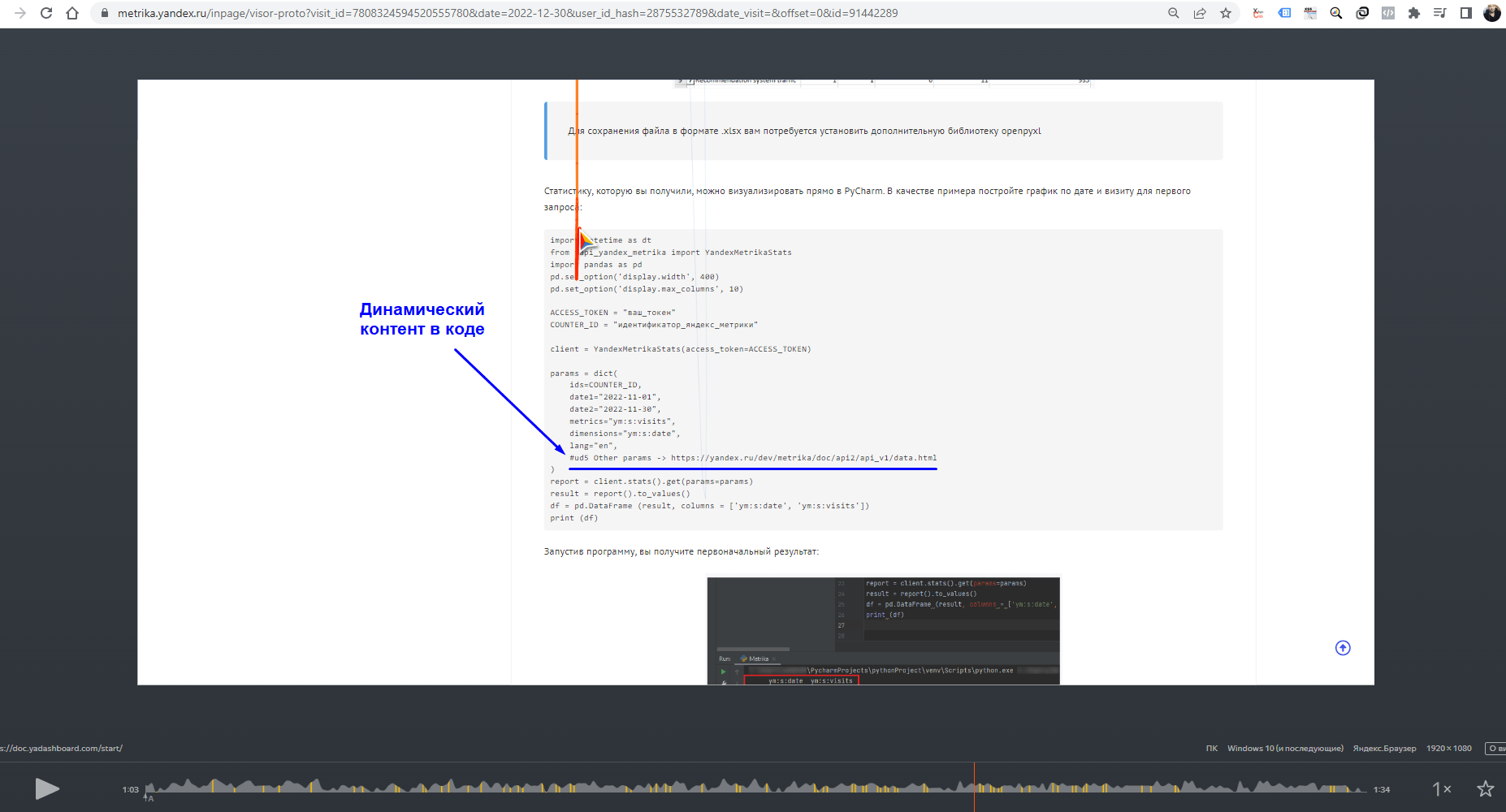

Отследив события копирования текста и узнав идентификатор этого человека + e-mail, я просмотрел все визиты этого пользователя в Вебвизоре Яндекс.Метрики за тот диапазон дат, когда происходили эти события. И был приятно удивлен. Вы можете сделать это вместе со мной, просмотрев самые яркие визиты этого человека и его действия (движение мыши) на сайте:

Как видите, выделяется нехарактерная работа с документацией - человек не читает сам раздел и копирует код из руководства, а копипастит все. Потом фиксируется Бездействие, которое свидетельствует о том, что пользователь переключается между вкладками, то есть уходит из браузера, скорее всего, на рабочий стол и в Word, чтобы вставить данные из буфера обмена. Также отчетливо видно, что в некоторых сессиях он заходит в раздел Обновление документации, и если мы ее обновили, то он заново копирует этот раздел, чтобы информация в файле слива была актуальной.

Есть еще два любопытных момента в видео:

- 5:52 Вебвизор не скрыл поле с e-mail адресом и записал электронную почту слушателя (в целях конфиденциальности я замазал ее в видео). Еще одно подтверждение того, что это за человек, в связке События копирования - User ID - E-mail пользователя

- 9:18 Копирование динамического контента

Дополнительно на сайте я настроил динамическую подмену контента, то есть когда для каждого пользователя на сайте с привязкой к его User ID в определенных местах документации показывается уникальный код. Когда пользователь копирует скрипт, то не замечает подмены, потому что он не знает как должно быть по умолчанию. А мы знаем кому конкретно принадлежит подмененный контент.

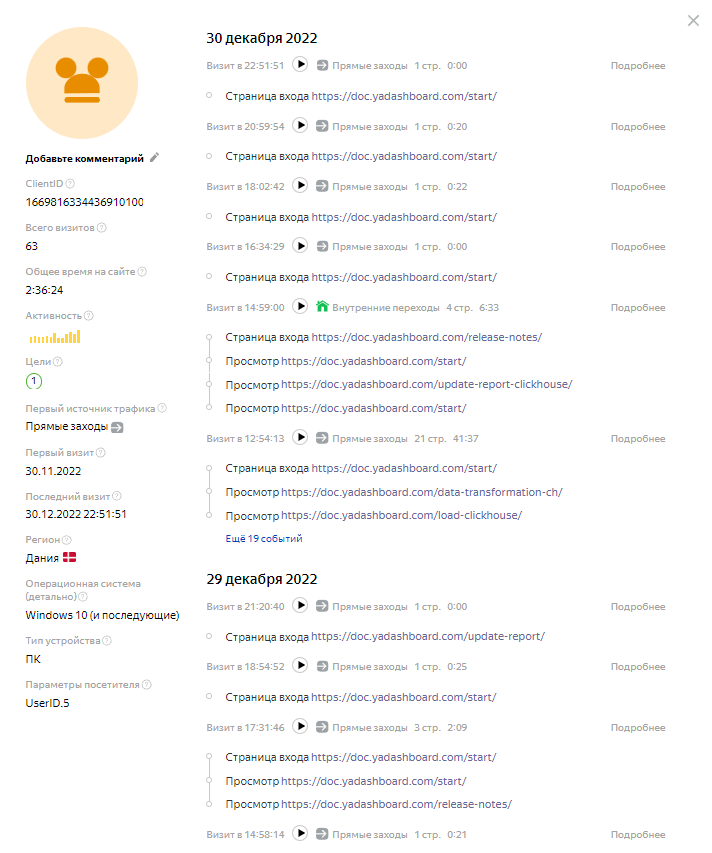

На этом этапе я уже знаю, что пользователь с таким-то e-mail адресом, с такой-то учетной записью на сайте совершал копирование всей нашей онлайн-документации на протяжении месяца. Признаюсь, надо отдать должное этому человеку: он старался тщательно маскироваться, заходил через VPN, используя подмену IP-адреса и локаций. В Яндекс.Метрике и Google Analytics он отображался как пользователь из США и Дании. А учитывая то, что не все сеансы в Google Analytics у меня отобразились (по всей видимости этот пользователь внимательно читает мой блог), он использовал специальные браузерные расширения по блокировке трекеров, чтобы некоторые его визиты, в которых он копирует документацию, не были записаны в аналитику. Но, увы, если Google Analytics записал не все, то Яндекс.Метрика работала постоянно и показала мне куда больше информации, чем продукты Google. Поэтому своим слушателям я рекомендую устанавливать счетчики от разных компаний еще и по этой причине.

В период с 30 ноября по 30 декабря 2022 года он совершил 63 визита на общее время 2 часа 36 минут и 24 секунды:

Пока все это аналитическая информация и никак не позволяет винить конкретного человека, ведь e-mail пользователя может быть скомпрометирован или создан специально, чтобы подстраховаться и не выдать себя. Вы правы, поэтому стоит обратиться к данным о заказе - узнать когда этот человек приобрел доступ и что еще он указывал в покупке.

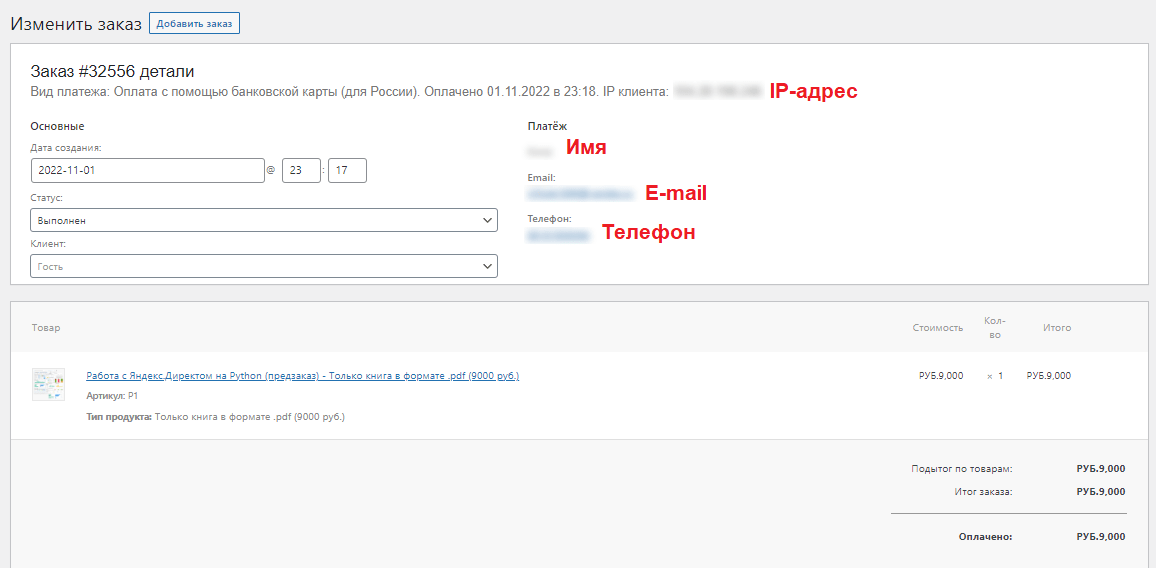

Онлайн-документацию можно приобрести на сайте https://learn.osipenkov.ru/etl-marketing, которая ведет на мой блог osipenkov.ru. Помимо электронной почты, которую нужно указать, этот человек добавил имя и номер телефона:

Оплата была произведена 1 ноября 2022 года с карты Альфа-Банка, по скидке за месяц до официального релиза. И вот с этого момента начинаются очень интересные наблюдения. В ссылке на складчину, которую мне прислали, владелец папки человек с ником zhannagrig6666:

Имя человека в заказе, купившего доступ к онлайн-документации 1 ноября, тоже Жанна. Запомним эту важную деталь, в дальнейшем в расследовании она нам пригодится. Поскольку доступ к сайту с документацией выдается по электронной почте, значит человек заходил в почтовый мессенджер и видел наше письмо. Значит у него есть доступ к этой почте.

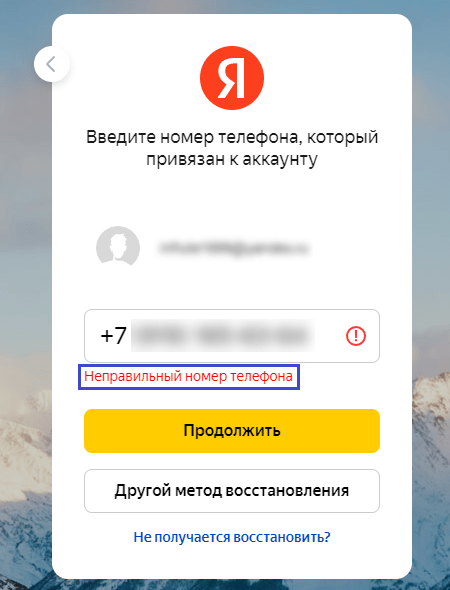

Следующий шаг, который я сделал - это запросил восстановление пароля, чтобы проверить, что данная почта действительно привязана к текущему номеру телефона. Это даст 100% доказательство и пару телефон - email, к которым у пирата есть доступ. К сожалению, номер, указанный в заказе, не был привязан к текущей почте.

Отсюда появляется предположение, что человек, который покупал онлайн-документацию, сделал это осознанно.

Далее я добавил этот номер телефона в свою записную книжку, чтобы найти профиль человека в мессенджерах (WhatsApp, Telegram и т.д.). Это было сделать очень легко. Аккаунт оказался женским с большим количеством фотографий. В результате я получил дополнительную информацию о человеке, чей телефон был указан в нашем заказе:

Примечательно, но в нике Telegram у этой девушки присутствовала часть имени @zhan_...., которая косвенно подтверждает связку почты складчины и персональных данных в заказе. И там и там присутствует Жанна в том или ином виде. В профиле была доступна информация о ее деятельности - нутрициолог, health-coach, но я по-прежнему не знал как зовут эту девушку. Осталось только одно - продолжать расследование.

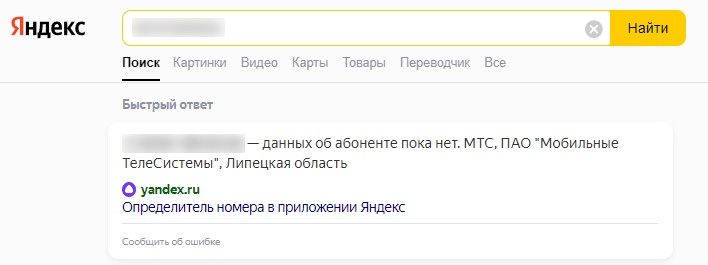

Дополнительно я решил воспользоваться открытой базой Яндекса по номерам телефоном и узнать, в каком регионе зарегистрирован данный абонент. Это оказалась Липецкая область:

Теперь я решил воспользоваться передовыми IT-технологиями - нейросетями. Нейросеть - это искусственный интеллект, который работает по принципу человеческого мозга. Нейроны получают, обрабатывают и отдают информацию, а связи передают ее. Главное отличие нейронов компьютерной сети в том, что их нужно постоянно обучать. Например, в поиске Google или Яндекс по изображению тоже задействована нейросеть, которую научили анализировать картинки и определять сходства. После загрузки исходного изображения нейросеть «прогоняет» ее по своей базе, сравнивая с другими, и предлагает похожие варианты. А поскольку в мессенджерах этого человека были фотографии, я сделал прогон именно по ним в надежде на то, что мне выдаст правильный результат.

Вы не поверите, но так и случилось. Он мне выдал реальную страницу этого человека во ВКонтакте:

На ней были фотографии из мессенджеров, тот же самый город, что показал Яндекс по определителю номера, а также род занятий (нутрициолог) и имя Жанна, совпадающее с заказом и частью ника в мессенджере. С 99% вероятностью можно сделать вывод, что это реальный человек.

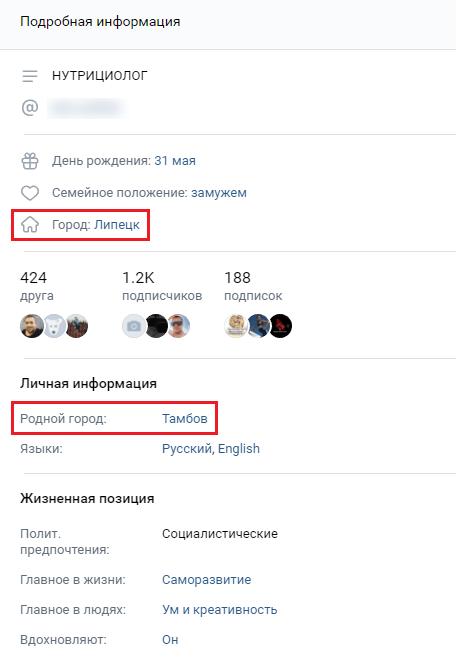

Жанну подставили? Она не имеет никакого отношения к человеку, купившему онлайн-документацию? Продолжаем разбираться дальше. Теперь у меня есть много новой информации, которую я тщательно обработал - это и фотографии людей, и город, указанный в профиле (Липецк), и родной город (Тамбов), и фамилия (Беляшова, изменена с целью сохранения конфиденциальности):

Запомните, пожалуйста, эту еще одну существенную деталь. Чуть позже мы вернемся к ней.

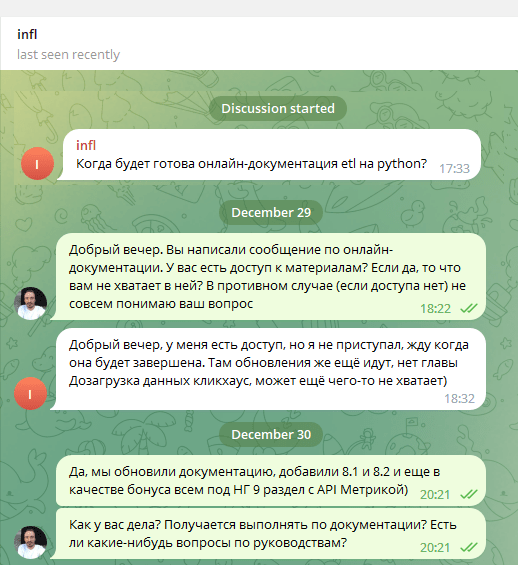

Может ли девушка заниматься сливом чужих авторских произведений? Почему нет. Однако мое воспитание и слишком простое нахождение распространителя (заказ был оформлен на Жанну с номером телефона из Липецка, а данные на странице социальной сети и в мессенджерах подтверждают эту информацию) не дает мне первым делом подумать на нее. Когда все просто, это не интересно. Нужны еще доказательства. Тем более, что написание онлайн-документации мы полностью с Владимиром завершили только к 30 декабря, а за день до этого (29 декабря) мне подозрительный пользователь задал вопрос о том, когда будет готова документация на 100%. Диалог в Telegram был таким:

Из такого небольшого диалога можно сделать два вывода:

- это человек, вероятнее всего, мужчина, потому что в фразе у меня есть доступ, но я не приступал присутствовал мужской род;

- ник этого человека в Telegram имеет схожие признаки с электронной почтой, которая была в заказе и с которой копировали онлайн-документацию.

Мелочь, но очень интересное наблюдение, которое позволяет искать факты и доказательства дальше.

Если есть Жанна, телефон которой был указан в заказе на онлайн-документацию, и есть человек мужского пола (мистер X), ник в телеграме которого очень схож с почтой в заказе, значит можно сделать предположение, что нужно искать мужчину из окружения Жанны, которого она знает. А учитывая ее статус "замужем" (что, конечно же, не факт), пришлось просмотреть все фотографии на ее странице ВКонтакте. И среди них есть совместные фото с одним парнем, которое, как я предполагаю, является ее молодым человеком:

Дальше - дело техники. Найти Instagram * Жанны (и другие социальные сети) не составило труда.

* Деятельность американской компании Meta (бывшая Facebook) запрещена в России, организация признана экстремистской

На этой странице были размещены совместные фото, на которых присутствует этот молодой человек. Путем анализа аккаунта и некоторых Stories удалось найти его страницу и имя - Генрих (изменено с целью сохранения конфиденциальности).

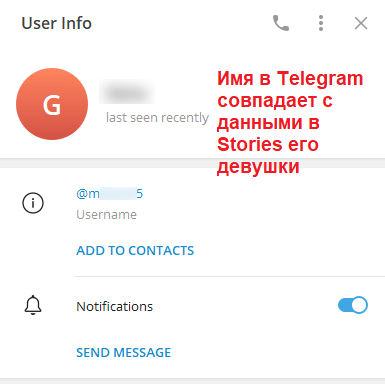

Но у молодого человека Жанны нигде не было написано его реального имени. Действительно ли он Генрих? Я прошел от противного и предположил, что большинство пользователей интернета используют одни и те же ники в разных социальных сетях - ВКонтакте, Facebook *, Instagram, Telegram и т.д. И тогда я решил просто вбить его ник в Telegram, который был у него в Instagram. Вы снова не поверите, но в профиле отображалось именно имя Генрих (реальное имя этого человека тоже редкое, поэтому совпадение исключается):

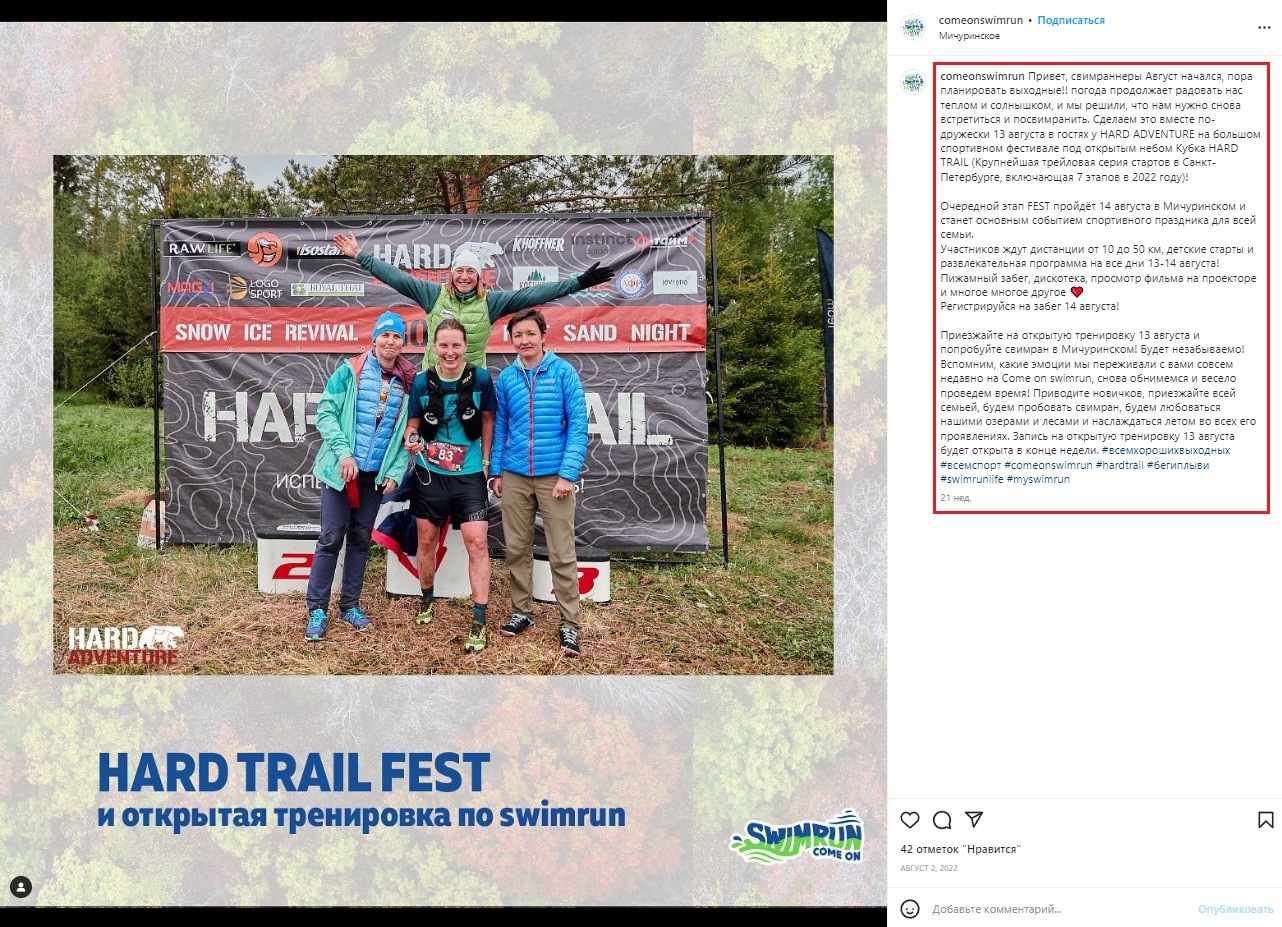

Конечно же, имя в учетной записи Telegram и упоминание в Stories недостаточно, чтобы делать такие громкие заявления. Поэтому я продолжил изучать потенциального складчик-мена. Меня привлекла одна его фотография с соревнований Come On SWIMRUN:

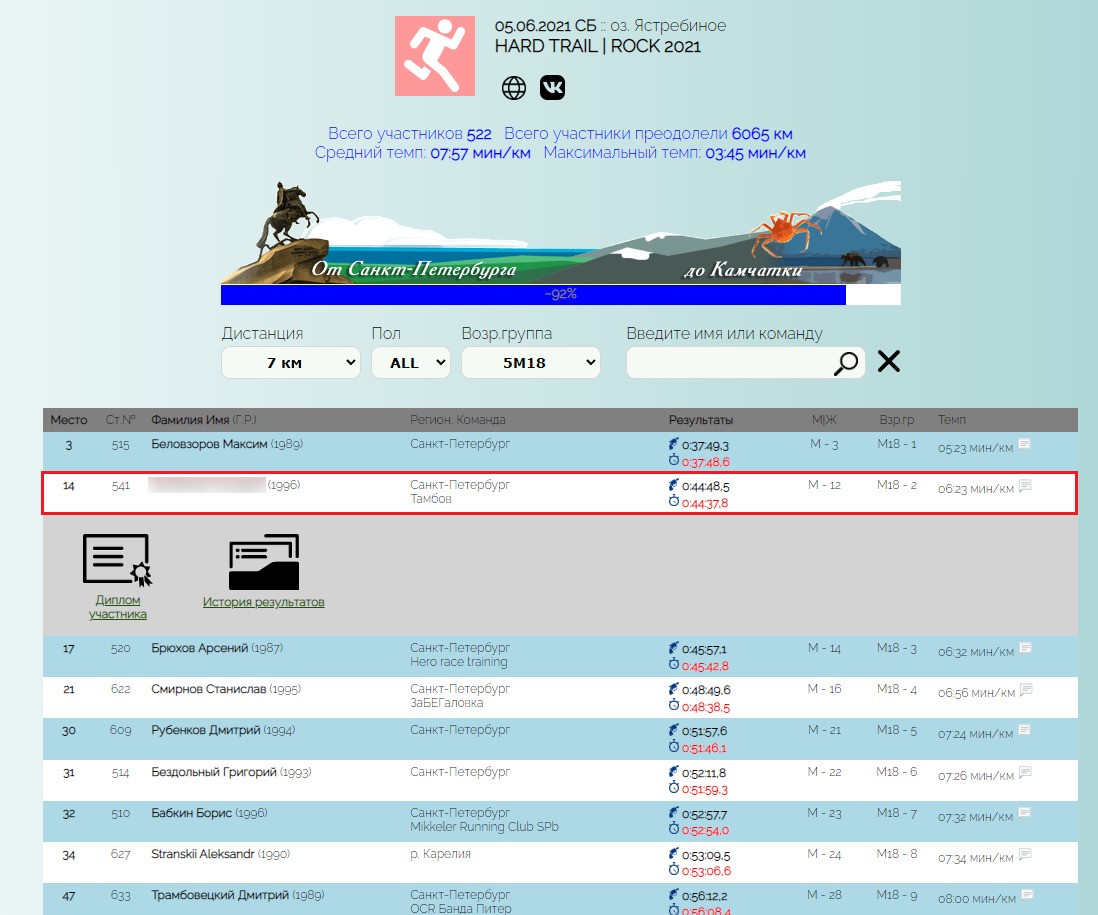

Поскольку я сам 15 лет профессионально занимался плаванием, состоял в сборной университета и имею разряд кандидата в мастера спорта (КМС), то был уверен, что результаты этого турнира есть на их официальном сайте. Но найти в протоколах человека только по имени, не зная его фамилию или каких-либо других данных (возраст или дистанцию), практически невозможно. Мне повезло, что у исследуемого объекта не менее редкое имя, чем у меня. Поэтому количество людей, которых придется проверить, значительно сокращается. Тем более, что по дате на фотографии (14 августа), можно определить на каком именно этапе Генрих принимал участие.

Официальный Instagram этого мероприятия тоже немного подсказал:

Любопытно - Жанна из Липецка и Тамбова, а мероприятие, на котором засветился Генрих - в Санкт-Петербурге. У нас появилась еще одна зацепка по локации, поскольку в инстаграме Жанны было очень много совместных фотографий именно из Питера.

А найти сайт с результатами соревнований тоже не составило труда. Однако в итоговых протоколах не было никого, кто хотя бы близко был похож по имени на Генриха. Зато на этом же сайте, но на других этапах и соревнованиях я нашел одного человека с таким именем - Генрих Рогачев 1996 г.р. (имя изменено с целью сохранения конфиденциальности):

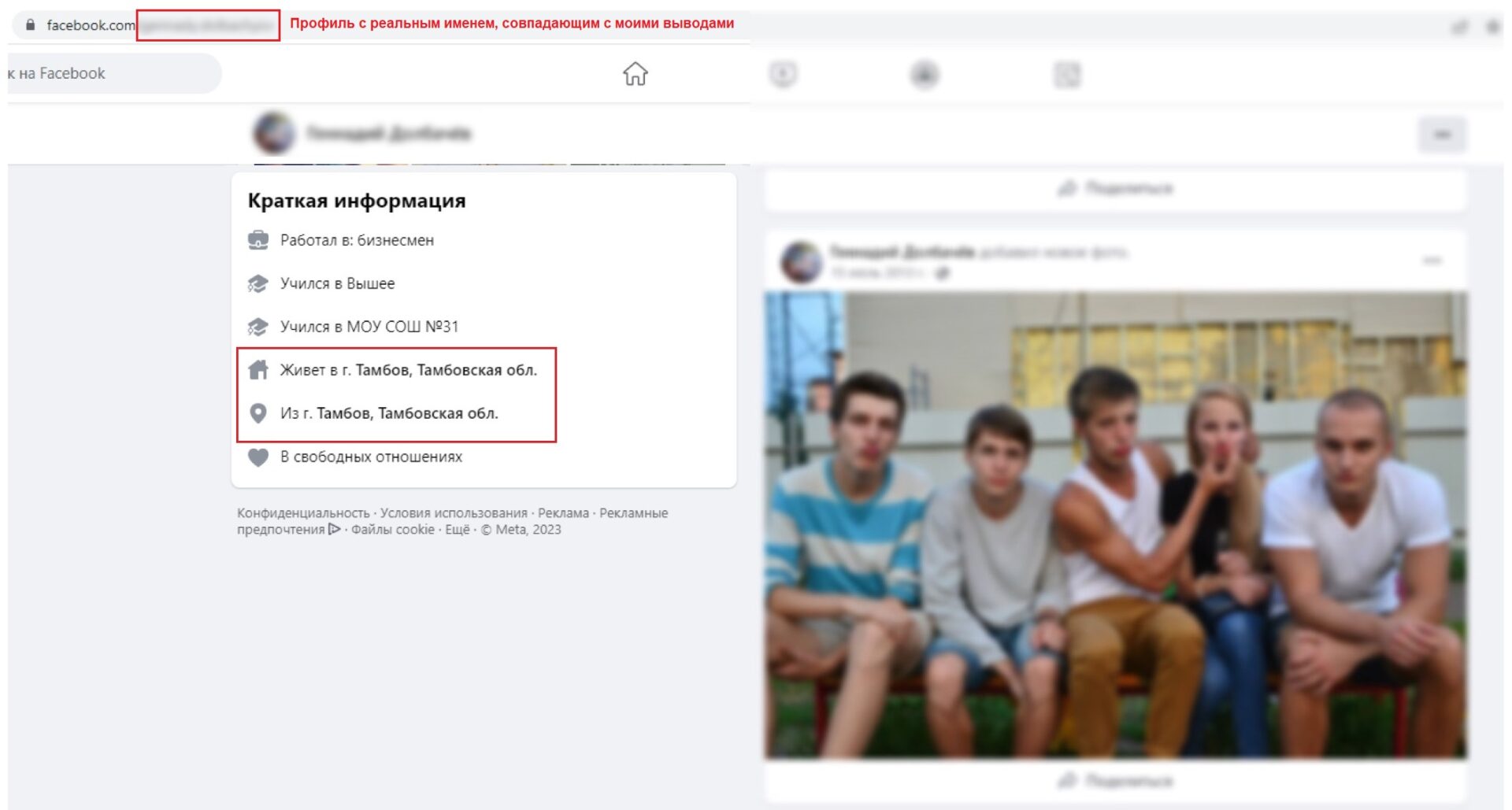

И как ни странно, регион Генриха указан - Санкт-Петербург и Тамбов. А помните какой город стоял родным у Жанны во ВКонтакте? Не совпадение, а устоявшийся факт. Тем более, что все мероприятия HARD TRAIL проходят в окрестностях Ленинградской области, в которых Генрих периодически выступает. А теперь, зная его реальные фамилию и имя, не трудно найти такого человека в социальных сетях. В Facebook остались старые фотографии на его странице, ссылка профиля имеет имя и фамилию + город в профиле - Тамбов:

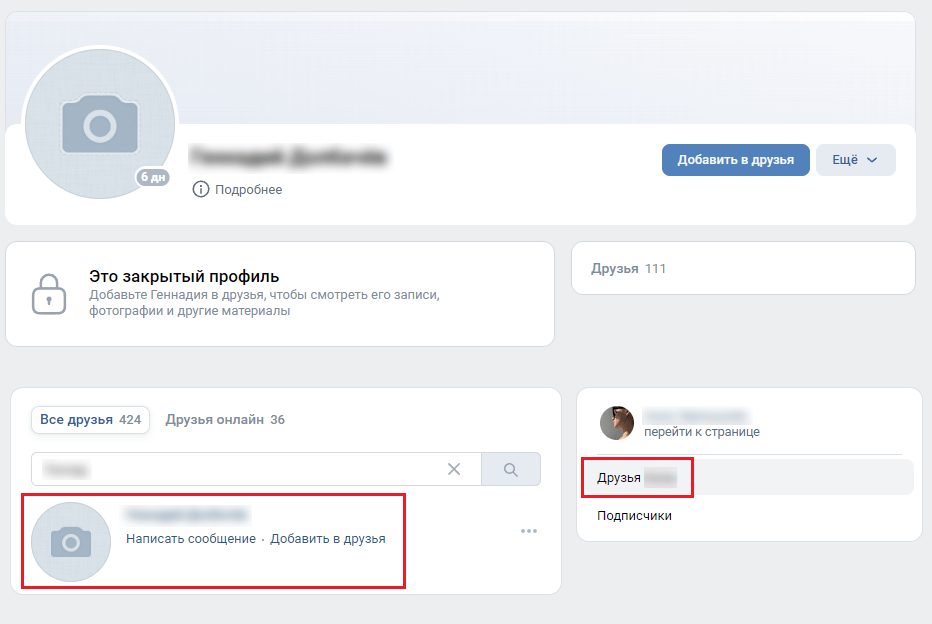

Я попробовал вернуться в профиль ВКонтакте к Жанне, чтобы отыскать такого человека у нее в друзьях. И Бинго! Оказалось, что он есть, но только профиль закрыт и нет никакой информации о данном человеке:

Итого -Генрих Рогачев есть в друзьях у Жанны, отмечен в профиле Instagram и есть на совместных фотографиях. Оба из Тамбова, но один живет в Липецке, а другой периодически бывает на соревнованиях в Ленинградской области.

Это все? Преступление раскрыто? Увы, но нет. У меня по-прежнему нет прямых доказательств, что именно Генрих или Жанна слили нашу онлайн-документацию. Для того, чтобы точно знать об этом, мне необходимо связать их электронные почты и телефон, потому что только они могут подтвердить причастность кого-то из них.

И тогда я вернулся к ссылке на складчину, которую мне прислали. Хорошо, что на Яндекс.Диске можно посмотреть владельца папки/файла:

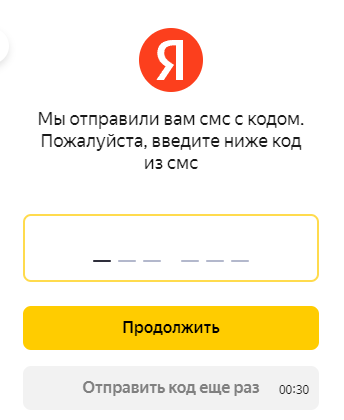

Мы уже знаем, что это zhannagrig6666. И вот благодаря этой информации теперь все можно сложить в общую картину. Раз привязка почты Яндекса из заказа к телефону не сработала, когда я проверял эту схему с помощью восстановления пароля, то теперь можно попробовать это сделать с помощью zhannagrig6666@yandex.ru (изменена с целью сохранения конфиденциальности). И когда я добавил телефон и эту почту в Яндексе, это сработало - не было никакой ошибки и Яндекс владельцу аккаунта отправил код для восстановления:

Таким образом, почта, с которой разместили ссылку на складчину, привязана к номеру телефона, который был указан в заказе при оплате онлайн-документации, то есть Жанны. Комбинация сработала! И здесь двух мнений быть не может. Значит Жанна в курсе того, кто заходит под ее учетной записью - либо она сама, либо ее молодой человек/друг/знакомый.

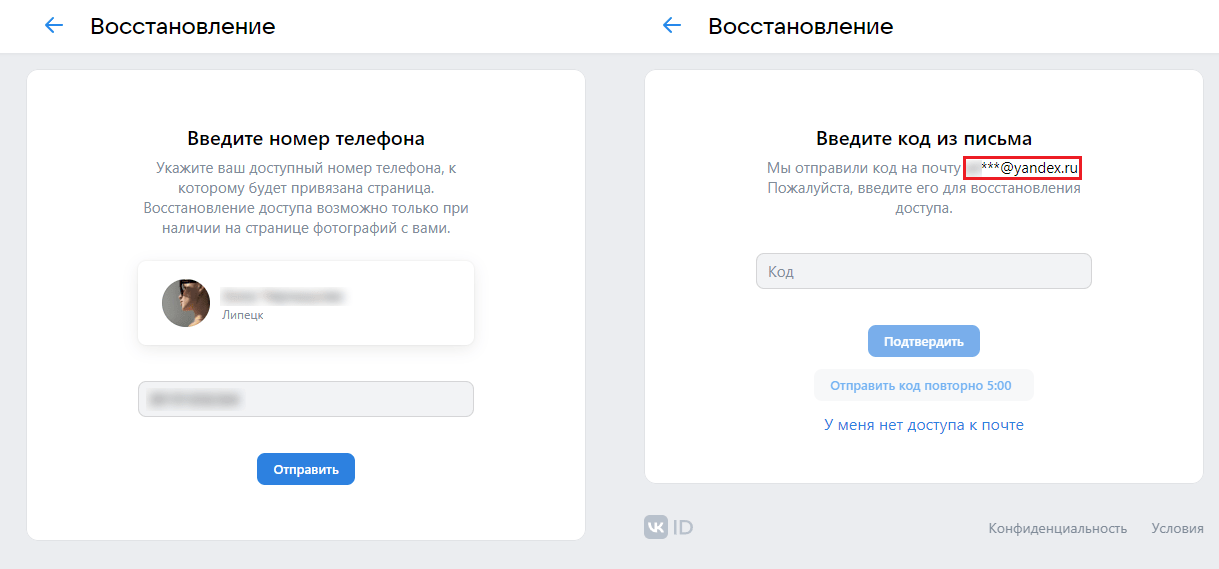

Дополнительно я запросил восстановление пароля во ВКонтакте для ее страницы, поскольку знал id страницы и номер телефона, и хотел убедиться, что и там эта почта и номер телефон привязаны к ее странице:

ВКонтакте отправил код на почту, которая очень сильно напоминает почту складчика - zhannagrig6666@yandex.ru. 100% подтверждения у меня нет, поскольку VK отобразил часть e-mail адреса звездочками. Но я думаю, что вы уже не сомневаетесь в том, кто это сделал, поскольку я привел достаточное количество фактов и доказательств, проливающих свет на мои предположения.

И напоследок, еще одно действие из счетчика аналитики, но уже в этом году - 1 января 2023 года мы завершили работу над онлайн-документацией на 100%, а 2 января я отправил электронное сообщение всем покупателям со словами поздравления с Новым Годом и сообщил, что мы окончательно завершили работу над документацией. Буквально через час складчик-мен зашел на наш сайт и скопировал последние файлы документации, а уже через минуту выложил их в общей папке:

Выводы

Таким образом, на основе проведенного расследования я могу сделать два вывода:

- Жанна создала отдельную почту, чтобы по ней невозможно было найти в интернете никаких следов, но в заказе указала своей реальный номер телефона и имя, предполагая, что я не смогу отличить одного слушателя от другого с помощью аналитики (узнать, кто конкретно копирует нашу документацию) и подтвердить ее личность. И даже если я смогу увидеть ее фотографии в профилях мессенджеров, то не смогу найти никаких других данных о ней и доказать причастность. И она вовсе не подозревала, что я буду участвовать в своей собственной складчине, получу ссылку на Яндекс.Диск, в которой узнаю другую ее почту zhannagrig6666@yandex.ru, которая как раз привязана к номеру телефона из заказа;

- Поскольку Жанна - нутрициолог, специалист по питанию, старается развивать свой персональный бренд, имеет определенную аудиторию то вряд ли ей интересна узкоспециализированная онлайн-документация по программированию на Python и облачным решениям. А указывать свой телефон и реальное имя если вы хотите "попробовать слить документацию" на складчине - примитивно и нецелесообразно (но нельзя исключать и этого). Да и с учетом того, что мне в Telegram периодически писал незнакомец с вопросом о дате завершения написания документации, ник которого был очень похож на почту из заказа (к слову, он подписан на мой Telegram-канал, а Жанна нет), я решил провести данное расследование. И следующий подозреваемый мужского пола, который может знать номер телефона Жанны и другие ее персональные данные - это ее молодой человек.

Я верю в то, что девушки более порядочны, чем молодые люди, и если им нужно, они заплатят за обучение, и уж тем более не будут распространять это в сети. Представьте, что таким занимается сама Жанна. А вот мужчины - другое дело. Но поскольку все нити ведут к одному человеку, я перед публикацией данного материала решил обратиться к самой Жанне с целью прокомментировать это расследование, и заодно узнать про Генриха Рогачева. Жанна не может не знать, кто использует ее почту zhannagrig6666@yandex.ru, к которой привязан ее номер телефона для восстановления.

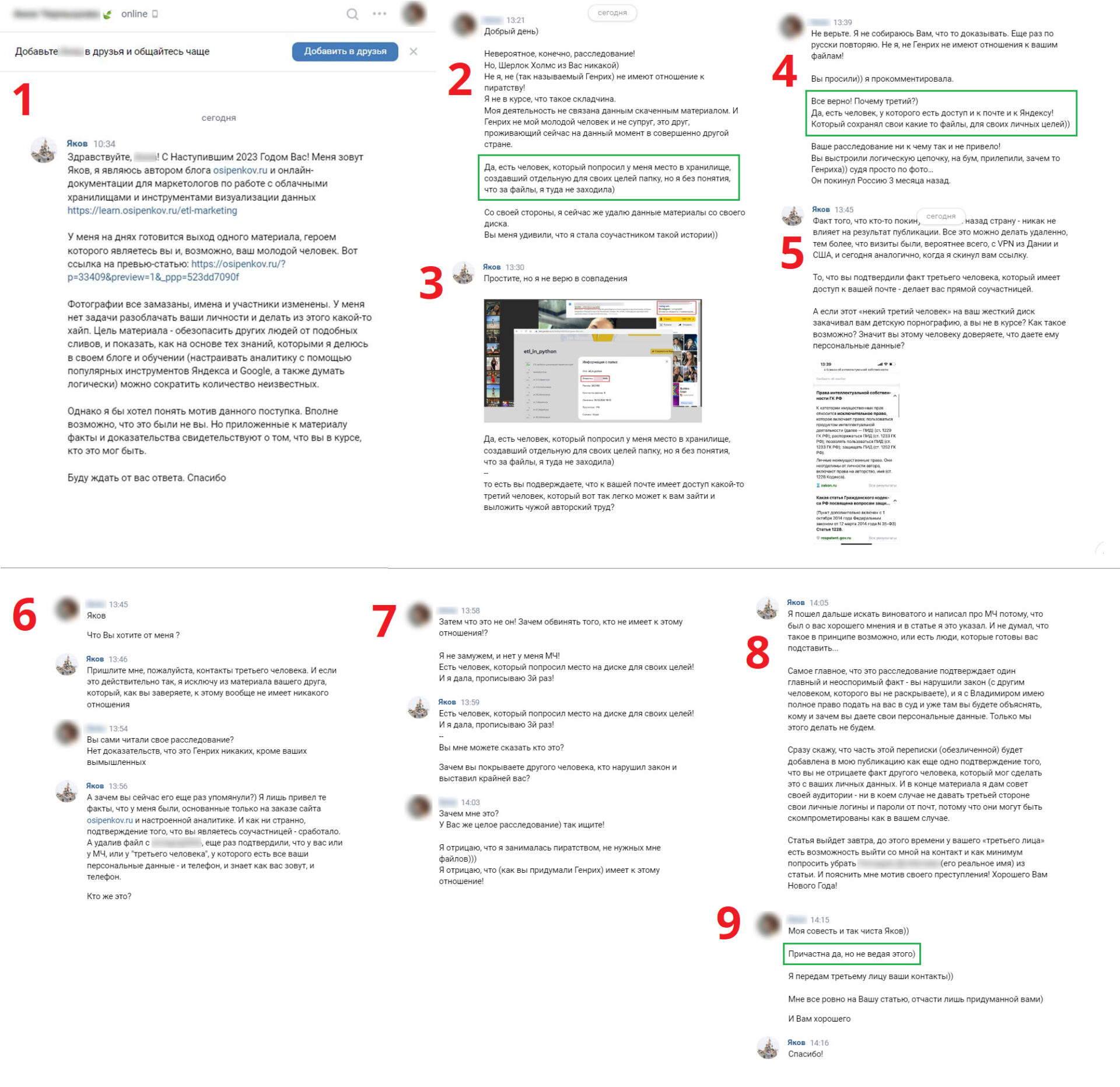

Общение

Я уведомил ее, что данная переписка будет приложена в качестве доказательства моим выводам. Я не буду никак комментировать наш диалог и ее сообщения, чтобы не создавалось ощущения, что я пытаюсь что-то вырвать из контекста или создать неверное впечатление от ее ответов. Публикую все с той орфографией и пунктуацией, которые были у нас, без каких-либо изменений, скрыв только личную информацию:

Как видите, моя догадка попала в цель. Жанна знает, что ее почтой пользовался "третий человек", которого она не захотела раскрыть. Существует ли он на самом деле или проще его выдумывать? Не знаю. Так или иначе, она является соучастницей преступления и кражи интеллектуальной собственности. Использовали ли Жанну или она точно знала, кому и для чего давала свою почту и ГБ хранилища на Яндекс.Диске - вопрос вторичный. А если бы на ее Яндекс.Диске "третий человек" распространял порнографию? Материалы насильственного характера? Значит это был настолько близкий человек, которому она полностью могла доверять, так же, как себе.

Самое главное, что это расследование подтверждает один главный и неоспоримый факт - они нарушили закон (с другим человеком), и я с Владимиром имею полное право подать в суд. И уже там Жанна будет объяснять, кому и зачем она давала свои персональные данные.

Но Жанна полностью отрицает участие Генриха Рогачева в этом деле. Я пообещал, что удалю все упоминания о нем до публикации этой статьи, но лишь в том случае, если она мне отправит контактные данные "третьего человека", ответственного за слив складчины, или если этот человек мне сам напишет до выхода расследования. Увы, но он так и не объявился. Поэтому я оставляю за собой право сохранить обоих.

Кстати, во время нашего общения ВКонтакте файлы с Яндекс.Диска были удалены:

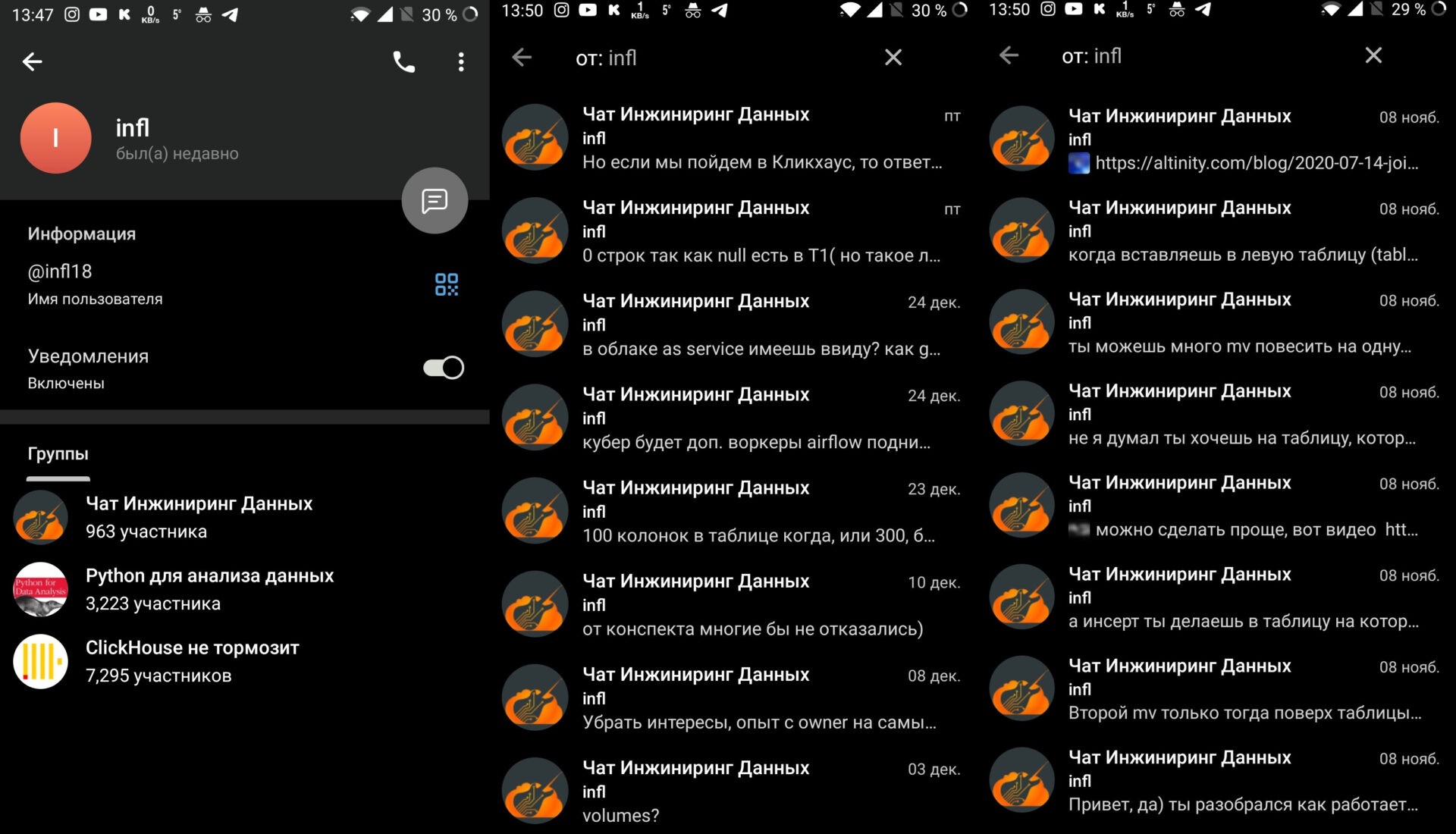

Обновление от 18 января 2023 года:

Через неделю после публикации этой статьи мне один из подписчиков прислал скриншоты, подтверждающие интерес человека из Telegram к темам, которые разбираются в нашей онлайн-документации. В частности, он состоит в Telegram-каналах по Python, ClickHouse, инжиниринга данных и ведет активную переписку с другими пользователями.

От автора

Чаще всего человека подводит банальная невнимательность. Например, другую мою складчину по Google Tag Manager в 2020 году слили таким же способом, только владелец складчины выложил все файлы на своей личной почте Google Drive, название которой совпадало с ником в Telegram и именем пользователя на самой складчине! Тогда я не стал писать статью, а решил просто промолчать, так как случай был единичным, и 3 года назад к моей персоне было не так много внимания, как теперь. Но, я думаю, когда Руслан Б. прочитает этот материал, и увидит свое имя в этом абзаце - он сразу все поймет.

О чем это говорит? О том, что люди, даже когда обесценивают труд другого человека, сами не могут чуть потрудиться и сделать так, чтобы о них ничего не узнали авторы материалов. Из 40 человек, купивших онлайн-документацию, благодаря простой аналитике и настройкам (копировании текста, функции User ID, специальных параметрах), о которых я рассказываю на своих онлайн-курсах, и умению логически мыслить, мне удалось найти того самого, кто сделал это, или, по крайней мере, являлся соучастником копирования и распространения нашей информации.

Как складчик-мены, которые покупают онлайн-курсы, книги сразу же после их анонса, чтобы автор материала ничего не запоздорил, так и авторы инфопродуктов, такие как я, записываются в складчики, имея на разных сервисах по несколько учетных записей. Поэтому вы никогда не узнаете, в какой раздаче я нахожусь и какой ник имею на той или иной платформе.

Да, я отслеживаю все упоминания о себе в интернете, слежу за раздачами, но редко когда реагирую. Даже выпустив такую статью, я уверен, что часть пользователей перейдет на тот самый складчик и купит онлайн-документацию за 500 рублей. Но меня это не расстраивает и не тревожит, потому что я выше этого, никому не завидую, и делаю то, что мне нравится, к чему у меня лежит душа. Эти люди бы и так у нас не купили бы. Это не наша целевая аудитория. Как и в случае со статьей на VC, я уверен, что такой пиар онлайн-документации нам с Владимиром пойдет только на пользу, поскольку, как я уже писал выше:

- наша онлайн-документация - это программирование на Python для интернет-маркетологов, а не программистов. Разработчикам она будет не интересна, поскольку программа узкоспециализированная, а маркетологам не доступна для усвоения и повторения по шагам без сторонней помощи. Даже с техподдержкой и совместными усилиями (коллективным разумом) не всегда получается найти решение. Чего уж говорить о тех людях, кто будет скачивать PDF файл без какого-либо контекста и понимания специфики работы, и не иметь возможность задать нам вопрос;

- наша онлайн-документация постоянно обновляется, а доступ к сайту складчик-мену был заблокирован по понятным причинам;

- распространив один раз нашу онлайн-документацию, она будет копироваться на другие ресурсы (складчины), и иметь всегда старую версию, которая к тому времени будет не актуальной.

Так что приобретая такой продукт за 500 рублей, вы покупаете пустышку! Ценности в нем для вас нет абсолютно никакой - материал старый, пояснений никаких, вопрос задать некому. А герои средневековых английских народных баллад и благородные предводители лесных разбойников будут всегда. Только в их деятельности нет ничего созидательного.

Ну и, конечно же, хотел бы всем своим читателям дать еще один совет на будущее - ни в коем случае не передавайте третьей стороне свои личные логины и пароли от почты, телефона, социальных сетей, учетных записей каких-либо сервисов, потому что они могут быть скомпрометированы, или что еще хуже - с ваших персональных данных могут распространяться материалы, за которые грозит административная или уголовная ответственность!